Das Tutorial beschreibt die Schritte zur Authentifizierung eines ORCID Ausweis. Es kann entweder mit dem abgeschlossen werden Öffentlichkeit or Mitglieds-API. Es überprüft die Schritte zum Abrufen von a verified ORCID iD, die dann in der Datenbank Ihres Systems gespeichert werden kann. Es gibt zwei Optionen: 3-beiniges OAuth (für langlebige Update-Berechtigungen) und implizites OAuth (für schreibgeschützte, kurzfristige Berechtigungen).

Holen Sie sich einige Kundenanmeldeinformationen

Client-Anmeldeinformationen sind der Benutzername und das Passwort, die Ihre Anwendung/Website für den Zugriff verwendet ORCID API. Jeder kann sich für schreibgeschützte öffentliche API-Anmeldeinformationen registrieren. ORCID Mitglieder können sich für die Mitglieder-API registrieren.

Wir empfehlen Entwicklern, die öffentliche API im zu testen Sandbox-Testserver bevor Sie die Produktionsversion verwenden. Nachfolgend finden Sie die Schritte zur Registrierung für öffentliche API-Anmeldeinformationen sowohl in der Sandbox- als auch in der Produktionsumgebung.

- Melden Sie sich in Ihrem ORCID Aufzeichnung:

Produktionsserver: https://orcid.org/signin

Sandbox-Testserver: https://sandbox.orcid.org/signin - Klicken Sie oben rechts auf Ihren Namen

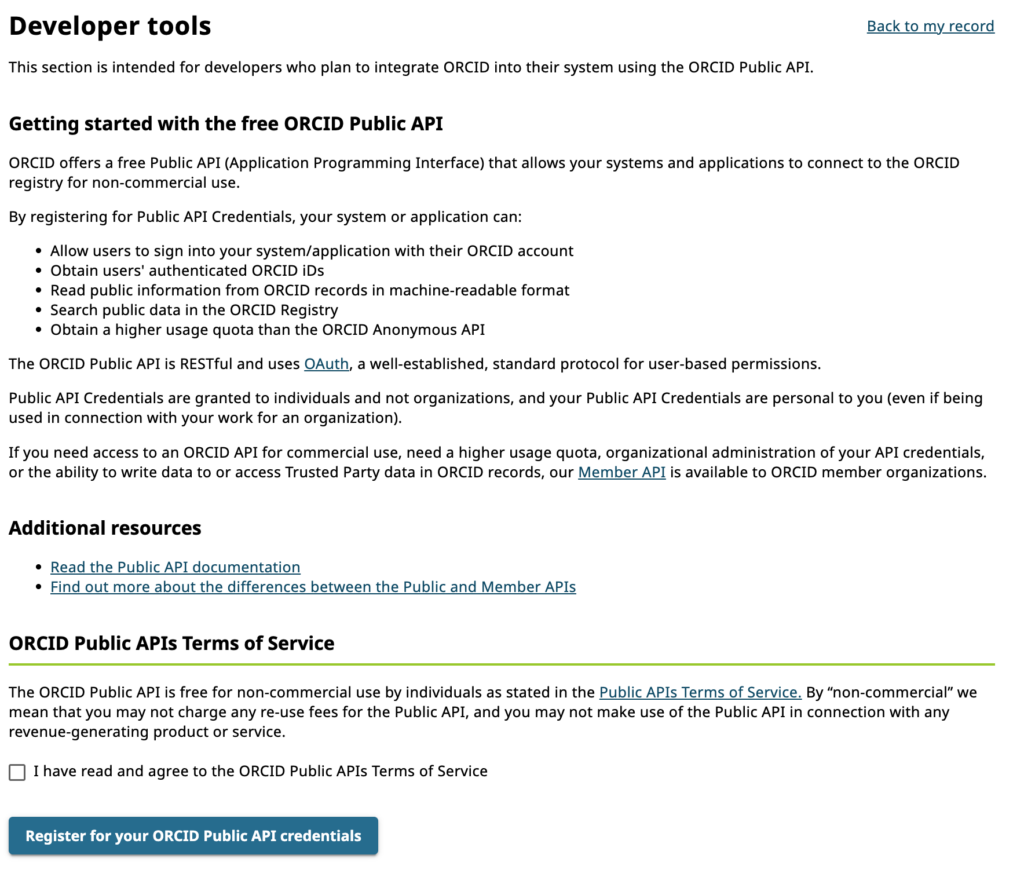

- Klicken Sie auf Entwicklertools aus der Menüoption

Hinweis: Um auf die Entwicklertools zugreifen zu können, müssen Sie Ihre E-Mail-Adresse bestätigen. Wenn Sie Ihre E-Mail-Adresse noch nicht bestätigt haben, werden Sie dazu aufgefordert, bevor Sie sich für öffentliche API-Anmeldeinformationen registrieren können - Lesen Sie die 'ORCID Nutzungsbedingungen für öffentliche APIs

- Klicken Sie auf „Registrieren für“. ORCID Schaltfläche „Öffentliche API-Anmeldeinformationen“.

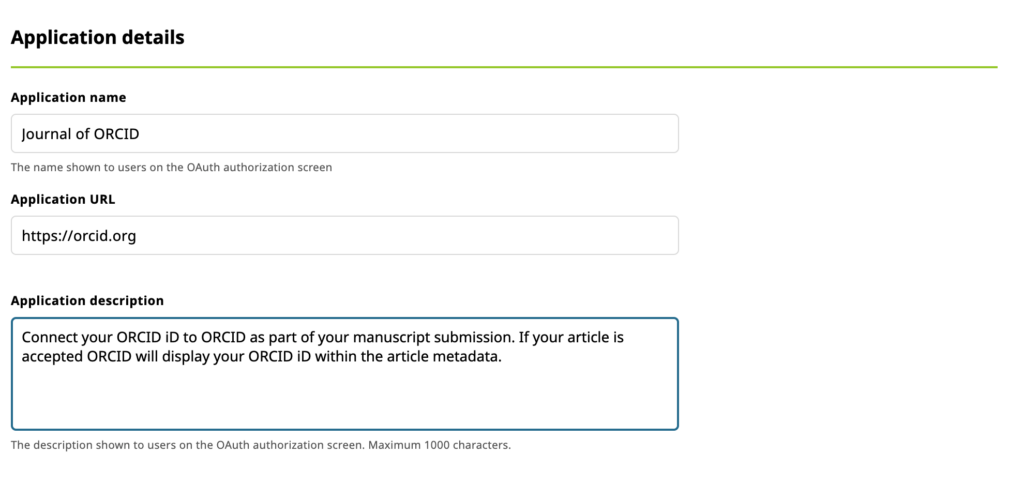

Ausfüllen des Formulars mit den Bewerbungsdetails

- Sobald Sie sich für Ihre öffentlichen API-Anmeldeinformationen registriert haben, werden Sie zurück zu den Entwicklertools weitergeleitet (https://orcid.org/developer-tools or https://sandbox.orcid.org/developer-tools).

- Sie müssen das Formular mit den Bewerbungsdetails ausfüllen, um eine neue Bewerbung zu registrieren.

- Name: Der Name Ihrer Anwendung. Dies wird den Benutzern angezeigt, wenn sie Ihrer Anwendung die Erlaubnis erteilen, ihre zu erhalten ORCID iD, und es wird in ihrem angezeigt Liste vertrauenswürdiger Organisationen. Wir empfehlen, den Namen Ihrer Organisation oder Ihres Dienstes zu verwenden (z. B. den Namen einer Zeitschrift).

- Anwendungs-URL: Die Website, die der Benutzer besuchen kann, um mehr über Ihre Anwendung zu erfahren. Dies wird auch in ihrem angezeigt Liste vertrauenswürdiger Organisationen.

- Anwendungsbeschreibung: Informationen über die Anwendung, die Sie entwickeln, und wie Sie die des Benutzers verwenden werden ORCID Ausweis. Dies wird den Benutzern auf dem OAuth-Bildschirm angezeigt.

Hinzufügen Umleitungs-URIs

Sobald der Benutzer Ihre Anwendung autorisiert hat, werden sie an einen von Ihnen angegebenen URI zurückgegeben. Sie müssen diese URIs im Voraus bereitstellen, da sonst bei Ihren Integrationsbenutzern ein Fehler auftritt.

- Geben Sie Ihren Weiterleitungs-URI in das dafür vorgesehene Feld ein

- Wenn Sie mehr als einen Umleitungs-URI eingeben müssen, klicken Sie auf „Weiteren Umleitungs-URI hinzufügen“.

Bitte beachten Sie:

- Nur HTTPS-URIs werden in die Produktion übernommen

- Domains registriert MUST macht exakt mit den verwendeten Domains, inklusive Subdomains, übereinstimmen

- Registrieren Sie nach Möglichkeit alle Weiterleitungs-URIs vollständig. Dies ist die sicherste Option und wird von uns empfohlen. Weitere Informationen zu Weiterleitungs-URIs finden Sie in unserem FAQ zur Umleitungs-URI

Speichern Ihrer Bewerbung

Sobald Sie das Bewerbungsformular ausgefüllt und Ihre Weiterleitungs-URIs hinzugefügt haben, können Sie Ihre Bewerbung speichern.

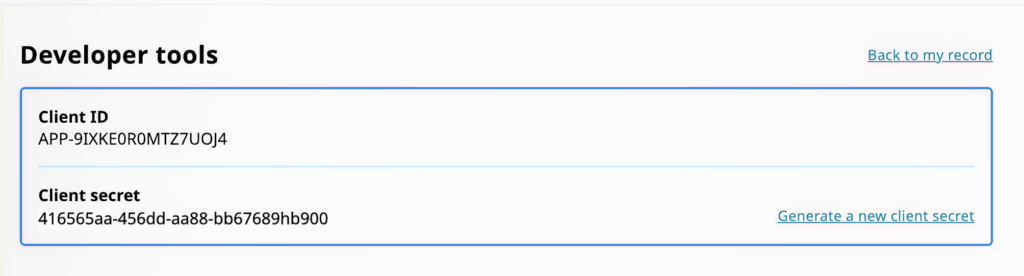

- Klicken Sie auf „Meine Anwendung speichern und meine Client-ID und mein Geheimnis generieren“.

Sie werden zurück zur Entwicklertools-Seite weitergeleitet, die nun Ihre Anmeldeinformationen für den öffentlichen API-Client enthält

Aktualisieren Ihrer Anmeldeinformationen

Eine Änderung Ihrer Bewerbungsinformationen ist sehr einfach.

- Bearbeiten Sie die relevanten Informationen und klicken Sie dann auf „Antrag speichern“.

Nutzen Sie Ihre Anmeldedaten

Da Sie nun über Ihre Anmeldeinformationen verfügen, ist es an der Zeit, mit der Nutzung zu beginnen ORCID Öffentliche API!

Bitte beachten Sie, dass wir Ihre Zugangsdaten an die Mitglieder-API übertragen können, wenn Sie Mitglied werden ORCID Mitglied in der Zukunft.

Nutze einfach das Fordern Sie Anmeldeinformationen für die Sandbox-Mitglieds-API an um Ihre Anwendung zu erstellen und zu testen. Mit diesen Anmeldeinformationen können Sie Aufrufe an die Sandbox-Premium-Mitglieds-API tätigen, um zu lesen, zu schreiben und zu aktualisieren ORCID Aufzeichnungen. Der Zugriff auf die Sandbox-Testumgebung steht jedem frei zur Verfügung, auch wenn Sie kein Benutzer sind ORCID Mitgliedsorganisation.

Hinweis: Wenn Sie eine verwenden ORCID zertifizierter Dienstleister System, das bereits unterstützt ORCIDmüssen Sie sich nicht für Sandbox-API-Anmeldeinformationen registrieren, es sei denn, Sie möchten die ORCID Integrationsfunktionalität innerhalb der Sandbox-Umgebung.

Mit der Sandbox können Sie Testbenutzerkonten erstellen und Ihre Integration entwickeln, ohne sich Gedanken über die Beeinträchtigung der Live-Daten (Produktion) machen zu müssen. ORCID Registrierung. Die Sandbox verhält sich genauso wie die Produktion ORCID Registrierung bei ein paar Ausnahmen.

Erstellen eines Testkontos

Um das zu testen ORCID API und API-Aufrufe, z. B. das Lesen und Hinzufügen von Informationen zu einem ORCID Um den Datensatz aufzuzeichnen, müssen Sie auch einen Test erstellen ORCID Aufnahme in die Sandbox. Dies kann über die Benutzeroberfläche erfolgen, ähnlich wie in der Produktion ORCID Registrierung. Gehe zu https://sandbox.orcid.org/register und registrieren Sie sich für ein Konto.

Mailinator-E-Mail-Adressen

Der Sandbox-Server sendet E-Mails nur an Mailinator (@mailinator.com) E-Mail-Adressen, um Mailserver nicht unbeabsichtigt zu spammen. Sie erhalten keine Verifizierungs-E-Mail oder Benachrichtigung zum Zurücksetzen des Passworts, es sei denn, Sie verwenden eine @mailinator.com-Adresse und eine Verifizierung ist erforderlich, um manuelle Änderungen an Sandbox-Datensätzen vorzunehmen. Erfahren Sie mehr über die kostenlosen öffentlichen Posteingänge hier.

Mailinator ist ein E-Mail-Dienst, der über einen öffentlichen kostenlosen Dienst und einen privaten kostenpflichtigen Dienst verfügt. Zum Testen können Sie den völlig kostenlosen öffentlichen Dienst nutzen. Erfahren Sie mehr über ihre Stufen werden auf dieser Seite erläutert.

Mailinator ist ein Drittanbieterdienst, der nicht von verwaltet oder gewartet wird ORCID. Wir empfehlen Ihnen, die Funktionsweise dieses Dienstes und seine Einschränkungen zu prüfen, bevor Sie diese Adressen verwenden.

Registrieren Sie Ihre Weiterleitungs-URLs

Nach der Anmeldung werden Benutzer an eine URL weitergeleitet, die Sie im Rahmen der Registrierung eines Kunden angeben.

Was sind Weiterleitungs-URIs und wie werden sie verwendet?

Umleitungs-URIs werden von unserem OAuth-Authentifizierungsdienst als Sicherheitsmaßnahme verwendet. ORCID sendet authentifizierende Benutzer nur an URIs, die vom Client registriert wurden, der die Authentifizierung anfordert. Dadurch wird verhindert, dass Dienste sich gegenseitig verkörpern.

Bitte beachten Sie, dass nur HTTPS-URIs werden in die Produktion übernommen. Sie können die Verwendung von HTTP-URIs testen, müssen sich jedoch registrieren HTTPS-URIs wenn Sie API-Anmeldeinformationen für Produktionsmitglieder beantragen.

Wie gleichen wir Weiterleitungs-URIs ab?

- Sie MÜSSEN Subdomains als separate URIs registrieren. https://anythingelse.thirdparty.com wird nicht funktionieren.

- Es wird empfohlen, alle Umleitungs-URIs vollständig zu registrieren, einschließlich des Pfads, ist das, was die meisten Drittanbieter tun und die sicherste Option ist.

- Wenn die Client-App mit einem Umleitungs-URI registriert ist, der nur der Hostname ist, kann jeder Umleitungs-URI auf diesem Host verwendet werden. Wenn also beispielsweise die folgende Weiterleitungs-URI registriert ist: https://thirdparty.com dann funktionieren alle folgenden „redirect_uris“:

- https://thirdparty.com/oauth/callback1

- https://thirdparty.com/callback2

- https://thirdparty.com/anything-else-as-long-as-the-host-is-the-same

Allerdings https://anythingelse.thirdparty.com wird nicht funktionieren. Ihnen Erarbeiten MUST macht Registrieren Sie Subdomains als separate URIs.

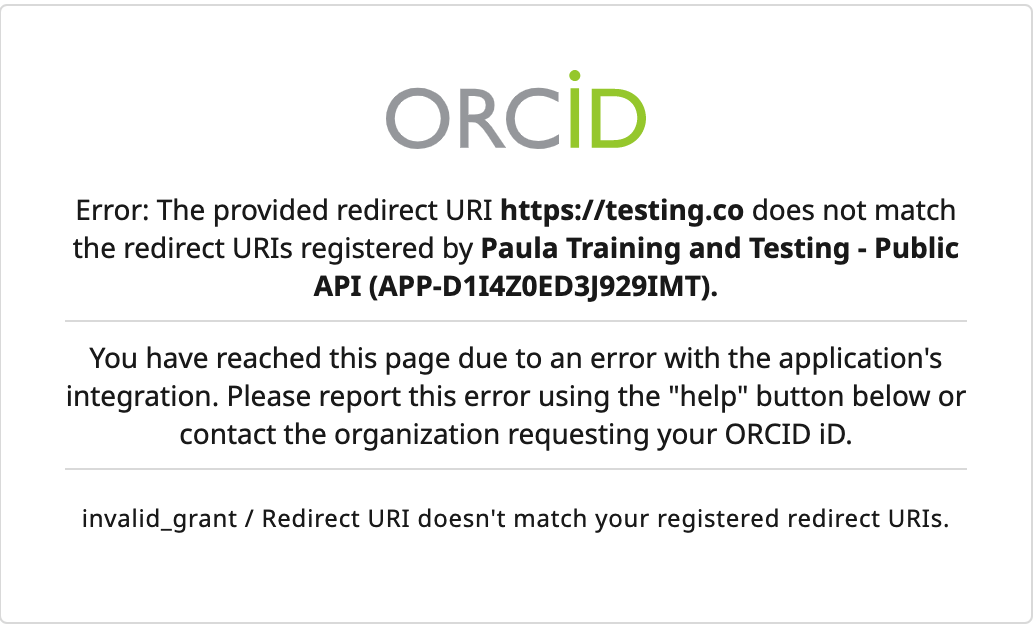

Was passiert, wenn mein Weiterleitungs-URI falsch ist?

Benutzer, die zur Authentifizierung an gesendet wurden ORCID Bei falschen Umleitungs-URIs wird eine Fehlermeldung ähnlich dieser angezeigt:

Verwalten von Umleitungs-URIs für Mitglieder

Wenn Sie die Mitglieder-API verwenden und Änderungen an Ihren Weiterleitungs-URIs benötigen, wenden Sie sich bitte an unser Engagement-Team

Verwalten von Umleitungs-URIs für öffentliche Clients

Wenn Sie die öffentliche API verwenden, müssen Sie die folgenden Schritte ausführen, um Ihre Liste der Umleitungs-URIs zu aktualisieren, die mit Ihrem verknüpft sind ORCID öffentliche API-Client-ID. Sie können dies tun, indem Sie die folgenden Schritte ausführen:

- Melde dich bei dir an ORCID Rekord

- Klicken Sie in der rechten Ecke auf Ihren Namen

- Wählen Sie Entwicklertools aus

- Klicken Sie auf den Bearbeitungsstift neben dem Kundennamen

- Bearbeiten Sie einen vorhandenen Umleitungs-URI oder klicken Sie auf „Weiteren Umleitungs-URI hinzufügen“ und bearbeiten Sie einen vorhandenen

- Sobald Sie Ihre Änderungen vorgenommen haben, müssen Sie auf das Speichern-Symbol klicken

Nur HTTPS-URIs werden in die Produktion übernommen. Sie können die Verwendung von HTTP-URIs testen, müssen jedoch HTTPS-URIs registrieren, wenn Sie API-Anmeldeinformationen für Produktionsmitglieder beantragen.

Implementieren Sie OAuth

Im Folgenden erklären wir die drei „Varianten“ von OAuth, die von unterstützt werden ORCID. Die meisten Programmiersprachen verfügen über OAuth- und/oder OpenID-Bibliotheken, die die Integration erleichtern.

3-beiniges OAuth

Dies ist die Standardmethode zur Authentifizierung eines Benutzers ORCID iD und kann verwendet werden, um neben der Authentifizierung auch langlebige Update-Berechtigungen zu erhalten ORCID Ausweis.

ORCID Integrationen verwenden „3-beiniges OAuth“, um Benutzer zu authentifizieren und die Erlaubnis zur Interaktion mit ihren Datensätzen anzufordern. Jede Integration kann mithilfe der öffentlichen API Leseberechtigungen anfordern. ORCID Mitglieder können die Mitglieder-API verwenden, um Aktualisierungsberechtigungen anzufordern. Es funktioniert so:

- Sie erstellen einen speziellen Link

- Beim Anklicken wird der Benutzer weitergeleitet ORCID

- ORCID fordert den Benutzer auf, sich anzumelden

- ORCID fordert den Benutzer auf, Ihrer Anwendung die Erlaubnis zu erteilen

- ORCID sendet den Benutzer mit einem Autorisierungscode an Ihr System zurück

- Ihr System tauscht diesen Code gegen ein Zugriffstoken aus

Die benutzerdefinierte Autorisierungs-URL enthält Ihre Kundeninformationen sowie die „Bereiche“, die die spezifischen Bereiche ihres Datensatzes angeben, auf die Sie zugreifen möchten. Nach der Anmeldung autorisiert der Benutzer die Verbindung mit Ihrem System und wird zusammen mit einem Autorisierungscode zu Ihrer Zielseite zurückgeleitet. Dieser Code wird dann verwendet, um ihre zu erhalten ORCID iD zusammen mit einem Zugriffstoken, das für die angeforderten Bereiche gültig ist.

Sie erstellen Ihren Autorisierungslink, indem Sie die Client-ID Ihrer API-Anmeldeinformationen und die zugehörige Zielseite (Umleitungs-URI) angeben. Sie wählen aus, welche Berechtigungen angefordert werden sollen, indem Sie der Scope-Parameter.

Im folgenden Beispiel wird die Erlaubnis zum Lesen von Daten mit eingeschränktem Zugriff angefordert ORCID Sandbox-Testserver. In der realen Welt zeigen Sie diesen Link auf Ihrer Website an oder fügen ihn in eine E-Mail ein, wenn Sie den Benutzer zur Authentifizierung und Autorisierung auffordern. Zu Testzwecken können Sie es jedoch einfach in Ihren Webbrowser einfügen. Ersetzen Sie die Daten in Klammern durch Ihre Kundeninformationen und entfernen Sie unbedingt die eckigen Klammern!

https://sandbox.orcid.org/oauth/authorize?client_id=[Your client ID]&response_type=code&scope=/read-limited&redirect_uri=[Your landing page]Sobald der Benutzer auf den Link geklickt hat, hat er sich angemeldet ORCID und erteilten Berechtigungen werden sie auf Ihre Website zurückgeleitet, wie folgt:

https://[Your landing page]?code=Q70Y3ASie sollten den Autorisierungscode umgehend gegen den austauschen ORCID iD und Zugriffstoken. Der Autorisierungscode verfällt bei Verwendung. Die Anfrage sieht so aus und kann nicht in einem Webbrowser erstellt werden, es muss von Ihrem Server erstellt werden.

URL=https://sandbox.orcid.org/oauth/token

HEADER: Accept: application/json

HEADER: Content-Type: application/x-www-form-urlencoded

METHOD: POST

DATA:

client_id=[Your client ID]

client_secret=[Your client secret]

grant_type=authorization_code

code=Six-digit code

redirect_uri=[Your landing page]ORCID wird dann die Authentifizierung des Forschers zurücksenden ORCID iD und ein Zugriffstoken im JSON-Format:

{"access_token":"f5af9f51-07e6-4332-8f1a-c0c11c1e3728","token_type":"bearer",

"refresh_token":"f725f747-3a65-49f6-a231-3e8944ce464d","expires_in":631138518,

"scope":"/read-limited","name":"Sofia Garcia","orcid":"0000-0001-2345-6789"}Zugriffstoken haben standardmäßig eine lange Lebensdauer und verfallen 20 Jahre nach der Ausstellung. Der Token kann mehrfach verwendet werden, bevor er abläuft.

Verwenden Sie das Zugriffstoken

Dreibeinige Zugriffstoken sind mit bestimmten verknüpft ORCID aufzeichnen. Um sie zu verwenden, fügen Sie sie in API-Anfragen ein, die Sie zum Lesen oder Aktualisieren dieses Datensatzes stellen.

Implizites OAuth

Dies ist die browserzentrierte Methode zur Authentifizierung eines Benutzers ORCID iD zur Verwendung durch browserbasierte Anwendungen, die keine Aktualisierungsberechtigungen erfordern.

- Sie erstellen einen speziellen Link

- Beim Anklicken wird der Benutzer weitergeleitet ORCID

- ORCID fordert den Benutzer auf, sich anzumelden

- ORCID fordert den Benutzer auf, Ihrer Anwendung die Erlaubnis zu erteilen

- ORCID schickt den Benutzer mit seinem zurück zu Ihrem System ORCID iD, ein Zugriffstoken und ein ID-Token.

- Ihr System extrahiert und speichert die authentifizierten Daten ORCID iD aus der Antwort.

Impliziter Fluss

Der implizite Fluss ist so konzipiert, dass Clients zum Initiieren nicht ihren geheimen Schlüssel verwenden müssen ORCID Anmelden. Die Sicherheit wird durch die Beschränkung der Clients auf ihre registrierten Redirect_URLs gewährleistet. Dieses niedrigere Sicherheitsniveau bedeutet dies ORCID Unterstützt nur die Bereiche /authenticate und openid, wenn der implizite Fluss verwendet wird. Token sind mit einer Lebensdauer von 10 Minuten ebenfalls kurzlebig. Dieser Ablauf wird für clientseitige Anwendungen empfohlen, die keinen Zugriff auf einen Back-End-Server haben, beispielsweise Telefonanwendungen oder einseitige Javascript-Webanwendungen.https://localhost/#access_token=24c11342-f5da-4cf9-94a4-f8a72a30da00&token_type=bearer&expires_in=599&tokenVersion=1&persistent=false&id_token=eyJraWQiOiJxYS1vcmNpZC1vcmctcjlhZmw3cWY2aG2c5bmdzenU1bnQ3Z3pmMGVhNmkiLCJhbGciOiJSUzI1NiJ9.eyJhdF9oYXNoIjoiMW52bXZBbVdwaVd0Z3ZKZW1DQmVYUSIsImF1ZCI6IkFQUC02TEtJSjNJNUIxQzRZSVFQIiwic3ViIjoiMDAwMC0wMDAyLTUwNjItMjIwOSIsImF1dGhfdGltZSI6MTUwNTk4Nzg2MiwiaXNzIjoiaHR0cHM6XC9cL29yY2lkLm9yZyIsIm5hbWUiOiJNciBDcmVkaXQgTmFtZSIsImV4cCI6MTUwNTk4ODQ2MywiZ2l2ZW5fbmFtZSI6IlRvbSIsImlhdCI6MTUwNTk4Nzg2Mywibm9uY2UiOiJ3aGF0ZXZlciIsImZhbWlseV9uYW1lIjoiRGVtIiwianRpIjoiY2U0YzlmNWUtNTBkNC00ZjhiLTliYzItMmViMTI0ZDVkNmNhIn0.hhhts2-4-ibjXPW6wEsFRaNqV_A-vTz2JFloYn7mS1jzQt3xuHiSaSIiXg3rpnt1RojF_yhcvE9Xe4SOtYimxxVycpjcm8yT_-7lUSrc46UCt9qW6gV7L7KQyKDjNl23wVwIifpRD2JSnx6WbuC0GhAxB5-2ynj6EbeEEcYjAy2tNwG-wcVlnfJLyddYDe8AI_RFhq7HrY4OByA91hiYvHzZ8VzoRW1s4CTCFurA7DoyQfCbeSxdfBuDQbjAzXuZB5-jD1k3WnjqVHrof1LHEPTFV4GQV-pDRmkUwspsPYxsJyKpKWSG_ONk57E_Ba--RqEcE1ZNNDUYHXAtiRnM3wOpenID

OpenID basiert auf OAuth und bietet einige zusätzliche Funktionen.

OpenID Connect 1.0 ist eine einfache Identitätsschicht auf dem OAuth 2.0-Protokoll. Es ergänzt bestehende OAuth-Authentifizierungsabläufe und stellt Clients auf gut beschriebene Weise Informationen über Benutzer bereit.

OpenID Connect ist eine standardisierte Methode zur Implementierung von OAuth und zum Austausch von Informationen über authentifizierte Benutzer. Es ist nun möglich, die zu verwendenden Dienste zu konfigurieren ORCID „out of the box“ neben anderen standardkonformen OpenID Connect-Anbietern. OpenID Connect bietet auch gemeinsam nutzbare ID-Token, signierte Objekte, die einen Benutzer authentifizieren können, indem ORCID zu einem bestimmten Zeitpunkt. Diese Token können von Elementen der Benutzeroberfläche verwendet werden, um Benutzersitzungen aufrechtzuerhalten.

ORCID unterstützt das Basic OpenID Provider-Konformitätsprofil, das eine Erweiterung des OAuth-Autorisierungscodeflusses ist. ORCID Unterstützt auch den impliziten Tokenfluss für die Bereiche „/authenticate“ und „openid“.

Dies bedeutet, dass ORCID:

- Bettet signierte ID-Token in Token-Antworten für Autorisierungscodes ein, die mit dem Bereich „OpenID“ generiert wurden.

- Unterstützt den impliziten Fluss bei Verwendung der Antworttypen „token“ oder „token id_token“ und des Bereichs „openid“.

- Unterstützt die Parameter 'prompt' und 'nonce' für Autorisierungsanfragen, die den Bereich 'openid' umfassen.

- Unterstützt Openid Connect-Erkennungs- und Benutzerinfo-Endpunkte

- Unterstützt das Feld „amr“ für Integratoren, die die Mitglieds-API für Autorisierungsanfragen verwenden, die den Bereich „openid“ umfassen. Dies kann verwendet werden, um herauszufinden, ob sich ein Benutzer mithilfe der Zwei-Faktor-Authentifizierung authentifiziert hat.

Das Initiieren einer OpenID Connect-Authentifizierung funktioniert auf die gleiche Weise wie eine reguläre OAuth-Authentifizierung. Alles, was erforderlich ist, ist, dass der Client den Bereich „openid“ anfordert. Wenn Sie den Bereich „/authenticate“ verwenden, ersetzen Sie ihn durch „openid“, da „authenticate“ und „openid“ dieselbe Berechtigung haben, sollte nur das eine oder das andere verwendet werden. Wenn Sie andere Bereiche verwenden, fügen Sie openid zur Liste der angeforderten Bereiche hinzu. Wenn der openid-Bereich enthalten ist, gibt die Registry ein id_token in der Token-Antwort zurück und erteilt dem Client die Berechtigung, auf den Benutzerinformationsendpunkt für diesen Benutzer zuzugreifen.

Beachten Sie, dass der Bereich „openid“ nicht wie der andere mit einem „/“ beginnt ORCID API-Bereiche. Dies liegt daran, dass der Bereich „openid“ nicht durch definiert ist ORCID, sondern durch die OpenID Connect-Spezifikation definiert.

Sie finden weitere Information in der Produktübersicht für Technische Dokumentation .

Sammeln Sie authentifizierte IDs mit ORCID's OAuth Java Script Widget

ORCID bietet eine einfache Java-Script-Widget mit dem man sich authentifizieren kann ORCID iDs mit OAuth mit OpenID Connect.

Bitte beachten Sie, dass das Widget implizites OAuth verwendet und daher keine Schreibberechtigungen sammelt. Dies bedeutet, dass es nicht für Mitgliederintegrationen geeignet ist, die Datensätze aktualisieren möchten. Bitte sehen Sie sich unser Tutorial an Hinzufügen und Aktualisieren von Daten zu ORCID Records.